Een essentieel onderdeel van de AVG is het voorkomen van risico’s voor de beveiliging van persoonsgegevens. Een Privacy Impact Assessment (PIA) is het proces dat organisaties helpt de risico’s van elk potentieel nieuw project te identificeren en te beperken.

De keuze om een Privacy Impact Assessment (PIA) te starten wordt normaal gesproken veroorzaakt door de planning van een nieuw project. Dit komt omdat het u de mogelijkheid kan geven om te analyseren welke gevolgen het nieuwe project waarschijnlijk heeft voor de privacy van uw klant, opdrachtgever of personeel.

Volgens het Information Commissioner's Office:

'Het uitvoeren van een PIA hoeft niet complex of tijdrovend te zijn, maar er moet een mate van nauwkeurigheid zijn die in verhouding staat tot de privacyrisico's die zich voordoen.'

U heeft dus vastgesteld dat u een PIA moet uitvoeren, maar waar moet u beginnen? Voordat u iets doet, is het belangrijk om ervoor te zorgen dat de PIA een flexibel proces is dat eenvoudig kan worden geïntegreerd in de manier van werken en plannen van uw organisatie. U moet ook ruim op tijd met de PIA beginnen. De ICO raadt u aan de volgende gebieden te overwegen:

Het raadplegen van relevante partijen gedurende het gehele PIA-proces helpt u op de goede weg te blijven. Intern overleg kan ervoor zorgen dat belanghebbenden en medewerkers zich evenzeer engageren gegevensbescherming zoals je bent.

Houd bij het samenstellen van een lijst van uw interne belanghebbenden rekening met degenen die waarschijnlijk bij de projecten betrokken zullen zijn, zoals ingenieurs en ontwikkelaars, kopers en marketeers. U moet ook uw functionaris voor gegevensbescherming (DPO) erbij betrekken, als u die heeft, en het projectmanagementteam. Houd bij het raadplegen van externe partijen rekening met degenen die door het project worden beïnvloed.

Een praktijkgerichte sessie op maat, afgestemd op uw wensen en doelstellingen

Enkele van de belangrijkste overwegingen worden hieronder opgesomd:

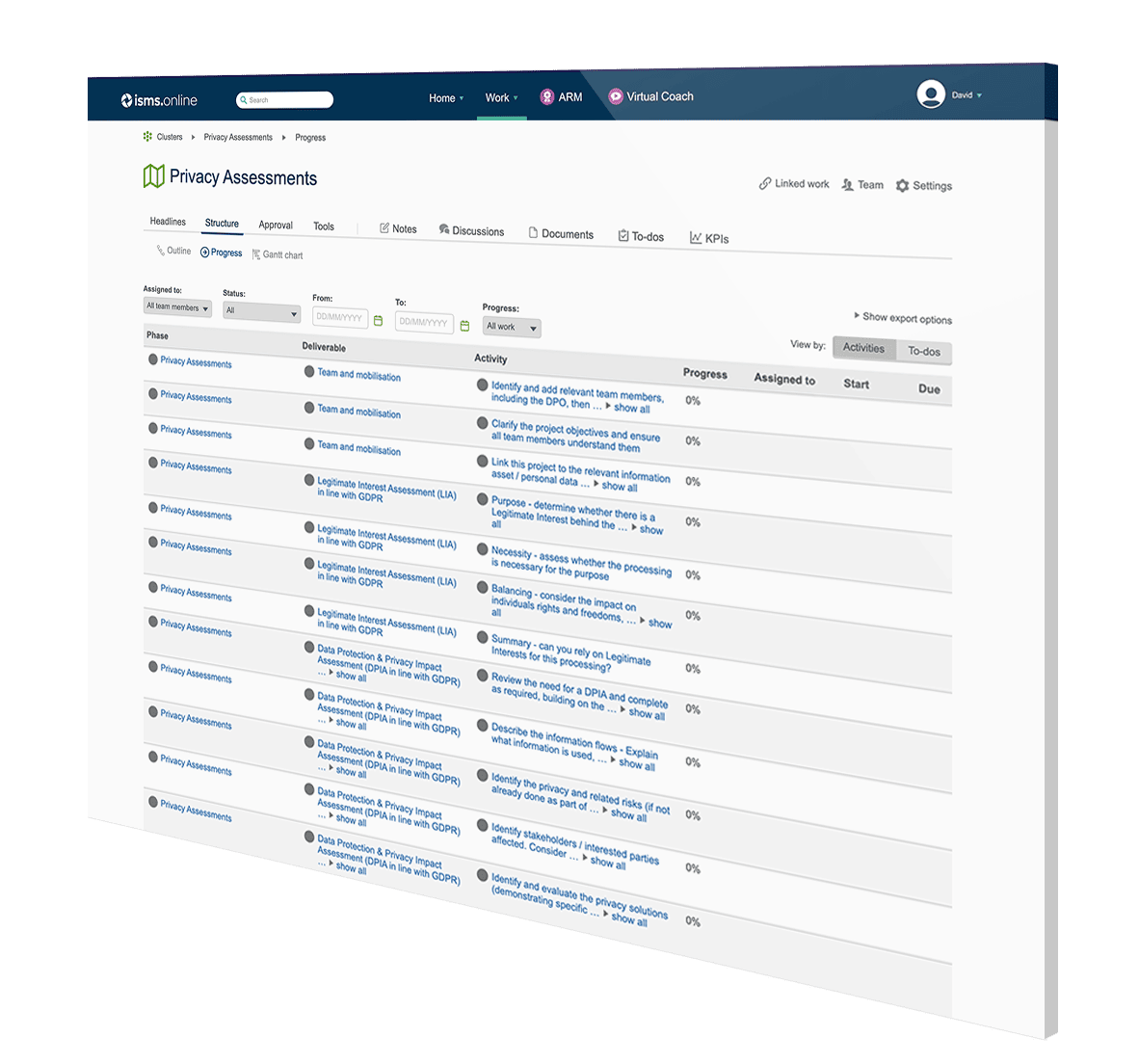

Dit alles en meer is vooraf geconfigureerd in de ISMS.online-software voor GDPR. Je volgt standaard en herhaalbare workflows met teamsamenwerking en goedkeuringen. U beschikt over speciaal gebouwde werkruimten om al het bewijsmateriaal vast te leggen en te linken naar het grotere geheel GDPR naleving project, inclusief de verwerking van persoonsgegevens, activa, leverancier/verwerkers en risico's.

Risicomanagement wordt verzorgd vanaf identificatie en beoordeling tot en met evaluatie en behandeling.

100% van onze gebruikers behaalt de eerste keer de ISO 27001-certificering