Of je het nu persoonlijk of privacy-informatiebeheer noemt, het onderwerp groeit snel als een onderwerp van zakelijk belang. Bedreigingen als gevolg van enorme boetes en reputatieproblemen zorgen ervoor dat klanten hun leveranciers verplichten om zich aan de regels te houden regelgeving zoals AVG en zijn tegenhangers over de hele wereld.

Het voldoen aan privacyeisen is complex en bovendien breder beheer van informatiebeveiliging (dat wil zeggen voor andere informatie-activa zoals commerciële contracten, intellectuele-eigendomsrechten en financiële gegevens) kan een echte uitdaging zijn. Wij kunnen u helpen met verschillende niveaus van privacy-compliance en helpen u ook uit te zoeken op welk niveau privacy-informatiebeheersysteem (PIMS) je misschien nodig hebt en waarom.

Of je nu organisatie is controleur of een verwerker, of beide, het nodig heeft om de persoonsgegevens van individuen te beschermen. Persoonsgegevens zijn alle gegevens die betrekking hebben op een geïdentificeerde of identificeerbare persoon. Het kan van alles omvatten, van een naam en adres tot een overzicht van gedane aankopen en vertrouwelijke medische dossiers.

Regelgeving en methoden voor de bescherming van persoonsgegevens ontwikkelen zich snel. En er zijn verschillende manieren om het te beschrijven gegevens die u beschermt. Bijvoorbeeld:

Om het simpel te houden noemen we dit meestal persoonlijke gegevens.

Derden verschillen ook in hun naamgevingsconventie voor managementsystemen eromheen, bijvoorbeeld:

In ieder geval worden beide specifieke termen afgekort tot PIMS, dus zo noemen we het!

Er zijn veel voordelen verbonden aan een PIMS en het zou iets moeten zijn dat de waarde voor de organisatie helpt vergroten en bedreigingen helpt beheersen. Voordelen zijn onder meer:

Boek een hands-on sessie op maat op basis van uw behoeften en doelen.

Er is een groeiend aantal privacykaders die het doel van vereenvoudiging niet ten goede komen, en ze kunnen grofweg in twee typen worden onderverdeeld:

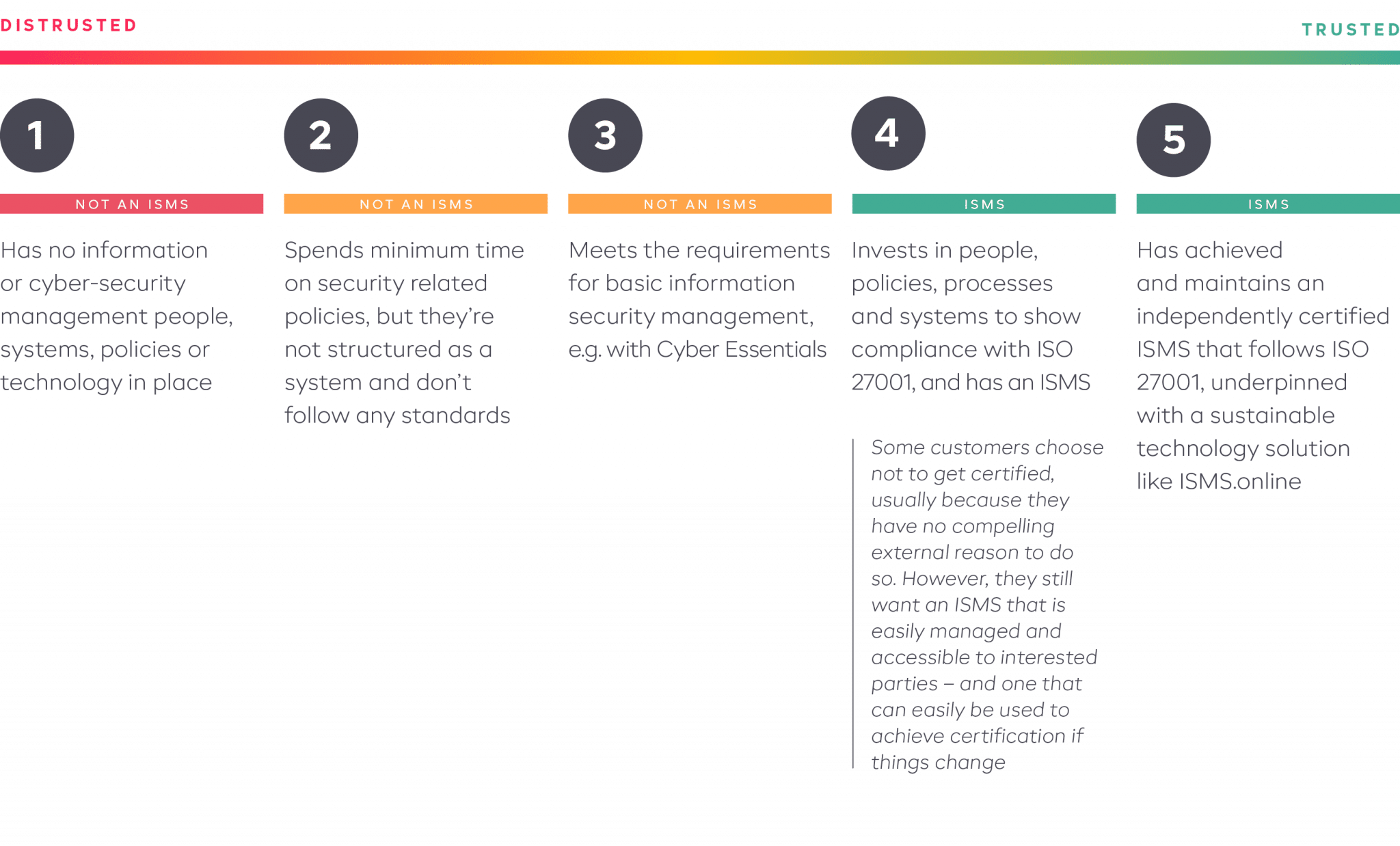

We hebben de complexiteit omgezet in een vereenvoudigde aanpak richting 5 volwassenheidsniveaus.

Het spreekt voor zich dat het onwaarschijnlijk is dat de niveaus 1 en 2 enige vorm van bescherming of waarde voor de organisatie en haar belanghebbenden zullen opleveren. Wij kunnen u helpen van niveau 3 tot en met 5.

IDEAAL VOOR: Begin uw traject op het gebied van privacybeheer/naleving van gegevensbescherming op een erkende, gestructureerde en effectieve manier.

Gegevensbescherming – Specificatie voor een persoonlijk informatiebeheersysteem

IDEAAL VOOR: Het implementeren van een op regelgeving gebaseerd PIMS waarbij er geen behoefte is aan een Information Security Management System (ISMS), dat wil zeggen dat u ISO 27001 niet nodig heeft of van plan bent dit te doen.

Beveiligingstechnieken – Uitbreiding van ISO/IEC 27001 en ISO/IEC 27002 voor privacy-informatiebeheer – Vereisten en richtlijnen

IDEAAL VOOR: Implementatie van een op informatiebeveiliging gebaseerd PIMS Als u een Information Security Management System (ISMS) heeft of bereid bent er een aan te schaffen.

Gegevensbescherming – Specificatie voor een persoonlijk informatiebeheersysteem

IDEAAL VOOR: Het implementeren van een op regelgeving gebaseerd PIMS waarbij er geen behoefte is aan een Information Security Management System (ISMS), dat wil zeggen dat u ISO 27001 niet nodig heeft of van plan bent dit te doen.

Beveiligingstechnieken – Uitbreiding van ISO/IEC 27001 en ISO/IEC 27002 voor privacy-informatiebeheer – Vereisten en richtlijnen

IDEAAL VOOR: Implementatie van een op informatiebeveiliging gebaseerd PIMS Als u een Information Security Management System (ISMS) heeft of bereid bent er een aan te schaffen.

We hebben verschillende PIMS-oplossingen vooraf geconfigureerd om aan uw behoeften te voldoen, met als doel vereenvoudiging en voltooiingsgemak. Zoals met alle ISMS.online-functies ze zijn geschikt voor gebruik, of u nu een nieuwkomer, een verbeteraar of een expert bent en de PIMS maakt gebruik van onze beproefde ISMS-functionaliteit.

Daarnaast kunt u ook:

Wij maken data mapping tot een eenvoudige taak. Het is gemakkelijk om alles vast te leggen en te bekijken, door de gegevens van uw organisatie toe te voegen aan onze vooraf geconfigureerde dynamische tool voor het registreren van verwerkingsactiviteiten.

Je moet laten zien hoe goed je het beheert Onderwerptoegangsverzoeken. Onze beveiligde SAR-ruimte houdt alles op één plek en ondersteunt het met geautomatiseerde rapportage en inzicht.

We hebben een ingebouwde risicobank en een reeks andere praktische hulpmiddelen gecreëerd die u bij elk onderdeel van het risico kunnen helpen risicobeoordeling en beheerproces.

Het is eenvoudig om verschillende soorten privacybeoordelingen op te zetten en uit te voeren, van gegevensbeschermingseffectbeoordelingen tot regelgevings- of nalevingsgereedheidsbeoordelingen.

Je bent klaar als het ergste gebeurt. We maken het gemakkelijk om uw inbreukworkflow te plannen en te communiceren, en elk incident te documenteren en ervan te leren.

Onze werkruimte maakt samenwerking eenvoudig en vereenvoudigt de voortgangsmonitoring, met een eenvoudig goedkeuringsproces en standaard ingebouwde geautomatiseerde beoordelingen.

Wij kunnen u helpen te laten zien dat u de controle heeft over uw supply chain, en dat alles omvat: van contracten en contacten tot relatie- en prestatiebeheer en monitoring.

Uw personeel moet de kern vormen van uw AVG-oplossing. Met onze optionele communicatie- en betrokkenheidstools kunt u ze betrekken en aan de regelgeving voldoen.

Werk eenvoudig samen, creëer en laat zien dat u altijd op de hoogte bent van uw documentatie

Ontdek meer

Ga moeiteloos bedreigingen en kansen aan en rapporteer dynamisch over de prestaties

Ontdek meer

Neem betere beslissingen en laat zien dat u de controle heeft met dashboards, KPI's en gerelateerde rapportages

Ontdek meer

Maak licht werk van corrigerende maatregelen, verbeteringen, audits en managementreviews

Ontdek meer

Schijn een licht op kritische relaties en koppel op elegante wijze gebieden als activa, risico's, controles en leveranciers

Ontdek meerSelecteer activa uit de Activabank en creëer eenvoudig uw Activa-inventaris

Ontdek meer

Kant-en-klare integraties met uw andere belangrijke bedrijfssystemen om uw compliance te vereenvoudigen

Ontdek meer

Voeg netjes andere compliancegebieden toe die van invloed zijn op uw organisatie om nog meer te bereiken

Ontdek meer

Betrek medewerkers, leveranciers en anderen te allen tijde bij dynamische end-to-end compliance

Ontdek meer

Beheer due diligence, contracten, contacten en relaties gedurende hun levenscyclus

Ontdek meer

Breng geïnteresseerde partijen visueel in kaart en beheer ze, zodat duidelijk aan hun behoeften wordt voldaan

Ontdek meer

Sterke privacy by design en beveiligingscontroles die aan uw behoeften en verwachtingen voldoen

Ontdek meer100% van onze gebruikers behaalt de eerste keer de ISO 27001-certificering